L'altra faccia del TPM, Trusted Platform Module. Windows 11 più sicuro, ma anche più chiuso | DDay.it

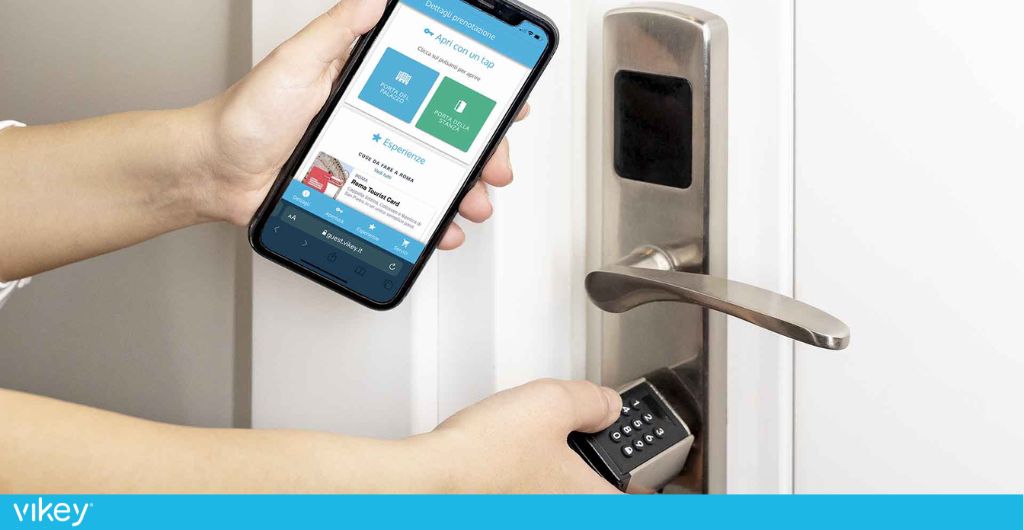

CIFY Programmatore di schede IC HID ID, lettore NFC, scrittore/lettore/duplicatore di accesso RFID a 10 frequenze 125KHz 13,56MHz, con interfaccia USB, 10 carte chiave T5577 / UID gratuite : Amazon.it: Informatica

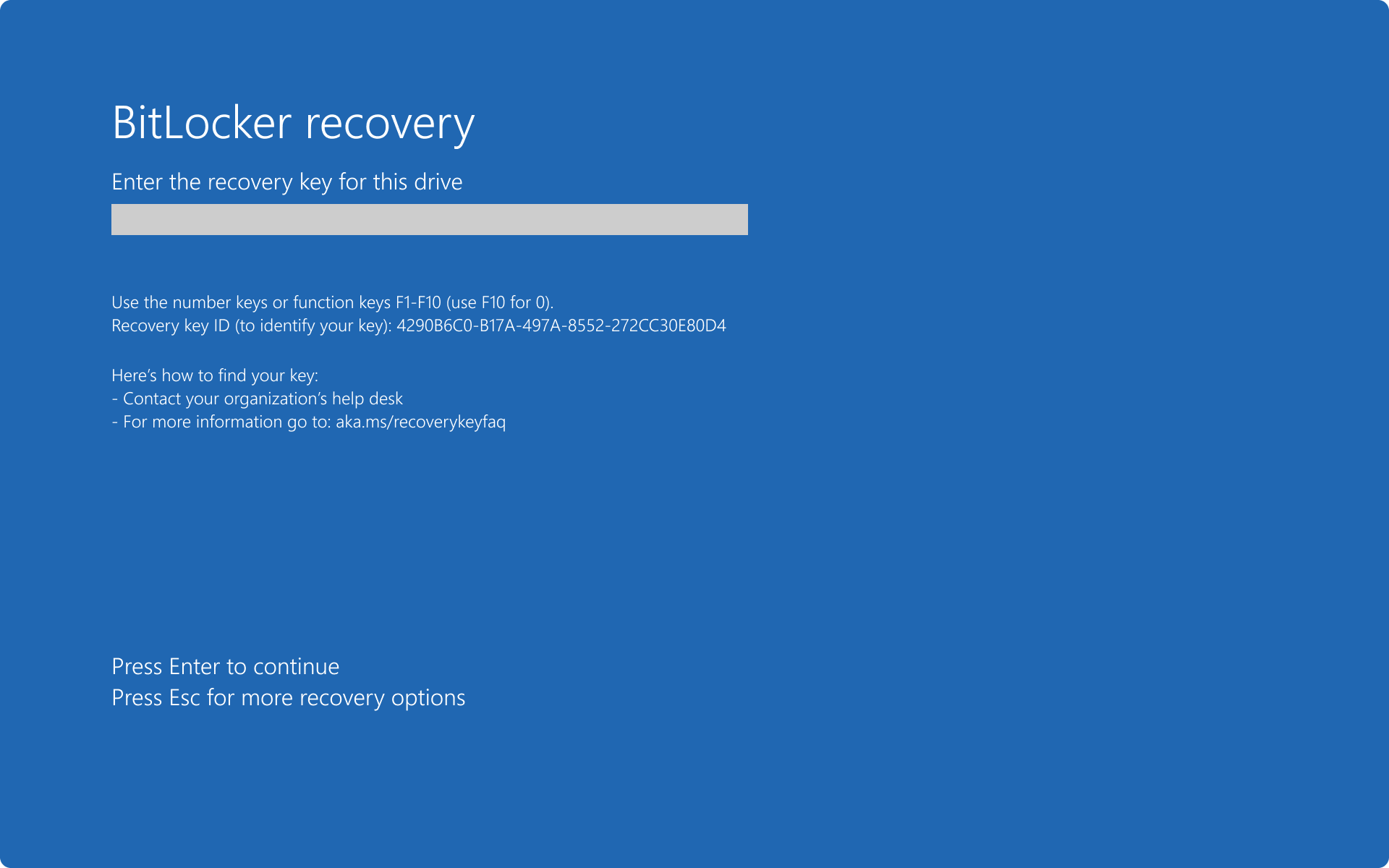

L'altra faccia del TPM, Trusted Platform Module. Windows 11 più sicuro, ma anche più chiuso | DDay.it

Il Disinformatico: Auto Hyundai “hackerata”: la chiave privata degli aggiornamenti si trova con Google

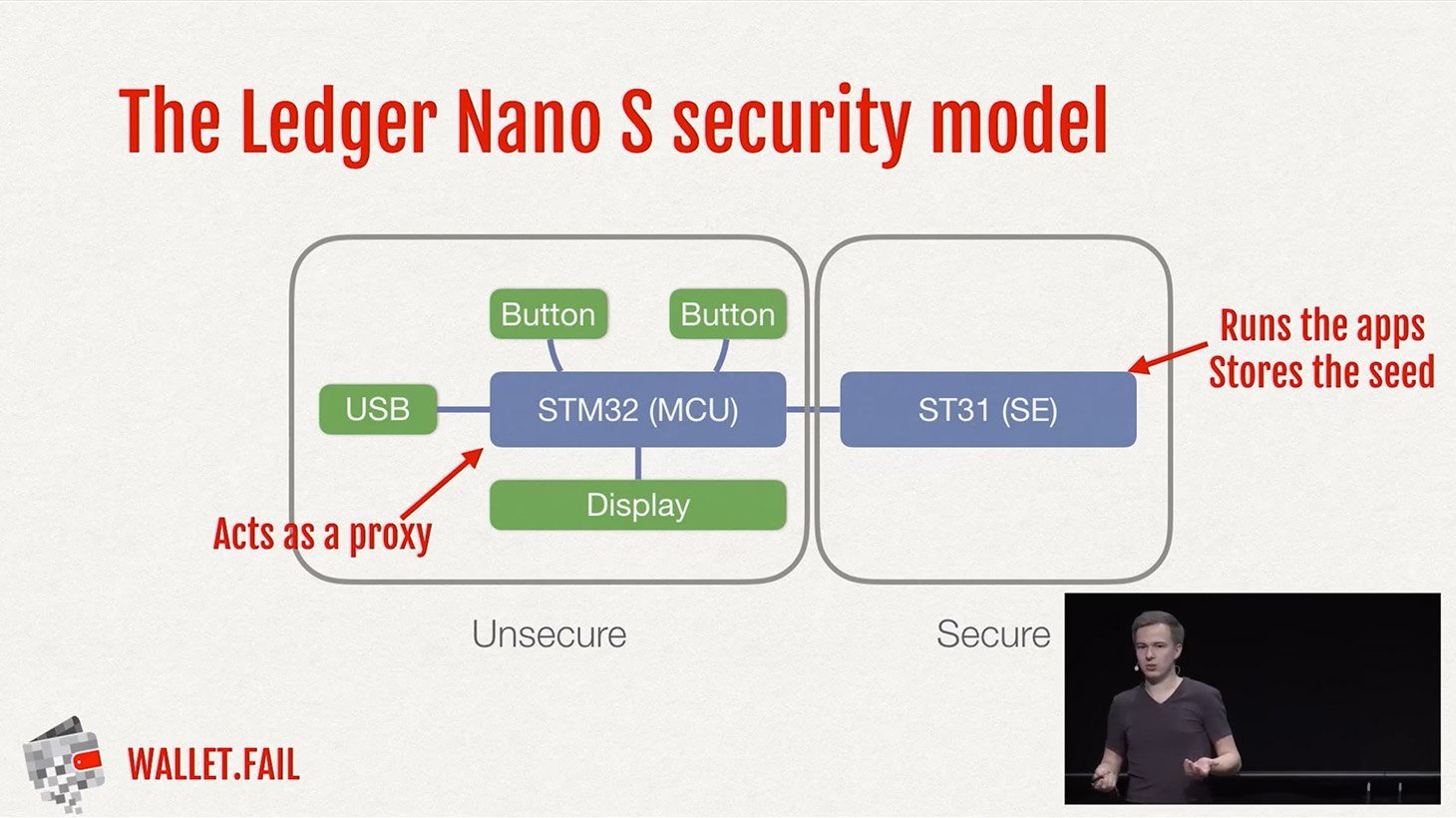

235 milioni in Bitcoin intrappolati in una chiavetta USB, il proprietario rifiuta l'aiuto degli hacker | Hardware Upgrade

Come sbloccare GRATIS le chiavette (Vodafone, HUAWEI, ONDA, ma anche altre marche) USB per navigare con l'ADSL (internet key) - Attivo SPID - PEC e Firma Elettronica Qualificata facilmente e velocemente anche

/https://www.ilsoftware.it/app/uploads/2023/05/img_14149.jpg)

![Uno strumento GRATUITO per clonare chiavette usb | TOOL FREE [ITA 2021] - YouTube Uno strumento GRATUITO per clonare chiavette usb | TOOL FREE [ITA 2021] - YouTube](https://i.ytimg.com/vi/ubhoTJjp2gE/maxresdefault.jpg)